Comment protéger les données personnelles sur Internet

De La Technologie / / December 19, 2019

Attaquants chaque jour voler des informations personnelles des célébrités et les utilisateurs ordinaires. Comptes récemment piraté candidat à la présidence des États-Unis Hillary Clinton, ministre de l'Energie adjoint de la Russie Anton Inyutsyna, journaliste Dmitry Kiselyov.

Beaucoup de gens pensent que leurs criminels de données ne sont pas intéressés, mais l'expérience montre que la célébrité ne porte pas atteinte à la volonté des criminels d'attraper des renseignements personnels d'autres personnes, et en tirer profit. Nous avons examiné les scénarios populaires dans la plupart où vos données sont à risque, et vous dire ce qu'il faut faire pour protéger vos renseignements personnels confidentiels.

Où vous attend danger?

E-mail est plus que juste une boîte aux lettres. Vous pouvez l'utiliser pour vous inscrire sur la plupart des sites et services, et d'acquérir ainsi l'accès au courrier, les attaquants seront en mesure de pirater vos autres comptes.

Il n'a pas été annulée et la menace de la correspondance secrète stockée dans le document. Si elle est une boîte de travail, les informations confidentielles de l'entreprise pourrait obtenir aux pirates. Et puis email piraté est pas seulement votre problème - menacerait la sécurité de toute la correspondance avec la société.

Comptes dans les services de jeux

Des millions de personnes jouent World of Tanks, DOTA 2, Counter Strike: Global Offensive, ou FIFA, origine d'utilisation, Steam, Xbox Live, PlayStation Network et d'autres services de jeux en ligne.

Les membres gagnent une expérience de jeu, monnaie du jeu, vous pouvez acheter des choses pour de l'argent réel pour l'équipement de jeu, les jeux eux-mêmes. Pirater votre compte de jeu, les attaquants voler achetés jeux sous licence, matériel de jeu et articles - et obtenir de l'argent réel pour eux.

Réseaux sociaux et messagerie instantanée

Réseaux sociaux et messagerie instantanée - les meilleures installations pour les fraudeurs s'ils veulent profiter des détails intimes de votre vie. Nous avons tous des squelettes dans le placard, mais cela ne signifie pas qu'ils devraient être rendus publics. Si vous ne protégez pas correctement votre compte, le problème peut se produire à tout moment.

Pour beaucoup de correspondance dans les réseaux sociaux et messageries remplace l'e-mail - ils partagent des photos, documents et autres informations confidentielles.

le vol numérique d'un smartphone

Tous les smartphones modernes ont un compte de base: pour iOS est Apple ID, pour Android - compte Google. Si les intrus ont accès à eux, des informations précieuses sur vous et votre smartphone sera dans leurs mains.

L'année dernière, il est devenu histoire connue sur les escroqueries que l'accès frauduleusement gagné à l'ID Apple, bloqué le téléphone de la victime et demandé de l'argent pour le déverrouillage. Cela se produit souvent lors de l'achat de smartphones, quand un vendeur peu scrupuleux vous vend, en fait, la brique, qui ne peut être utilisé sans entrer le mot de passe du compte compromis.

Applications mobiles et Jeux

Les programmes installés sur l'App Store, Google Play ou Windows Marketplace, demander l'accès aux données: vos contacts, geopozitsii, calendrier, données de paiement. Chaque fois lu attentivement ce que les demandes d'information pour accéder à l'application ou jeu. Par exemple, ce jeu de puzzle connaître votre position et quel besoin convertisseur votre calendrier?

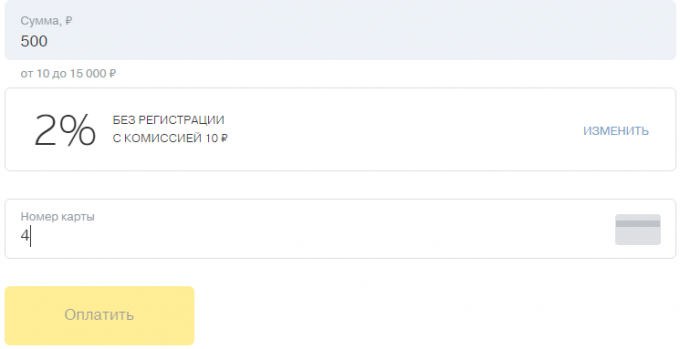

données bancaires

Qui paie les cartes bancaires non seulement dans le supermarché habituel: carte de paiement factures de services publics par le biais de services bancaires en ligne et les achats dans les magasins en ligne, avec l'aide de la carte réserver les billets d'avion et hôtels. Mais pensez à où vous laissez vos coordonnées?

Insecure Wi-Fi point

Wi-Fi - le bonheur pour le voyageur et indépendant. Mais les attaquants sont l'insécurité des points ouverts, et l'utilisateur non averti. Soit dit en passant, les pirates sont sélectionnés et les points de mot de passe protégé. Et déjà il y a un truc: se connecter au Wi-Fi, et tout ce que vous faites à l'écran et entrez sur le clavier, l'attaquant voit.

Il est important de comprendre les informations et qui vous avez confiance. Il n'y a pas de problème de confier leur e-mail à Google. Mais si l'accès à la même adresse e-mail demande l'application ne connaissent pas, donner un tel accès est dangereux non seulement à cause du manque d'information sur la bonne réputation du service. Les pirates peuvent pénétrer dans l'application elle-même, et d'obtenir ainsi l'accès à l'information, même sans avoir besoin de pirater votre compte Google.

Comment protéger vos données?

Comme vous pouvez le voir, le problème de la sécurité sur Internet est de plus en plus pertinent que jamais. Partout il y a un risque de se faire prendre sur une pêche face à la cybercriminalité. Nous allons parler des moyens de base de la protection des données personnelles, qui doit être pratiqué sans aucun doute.

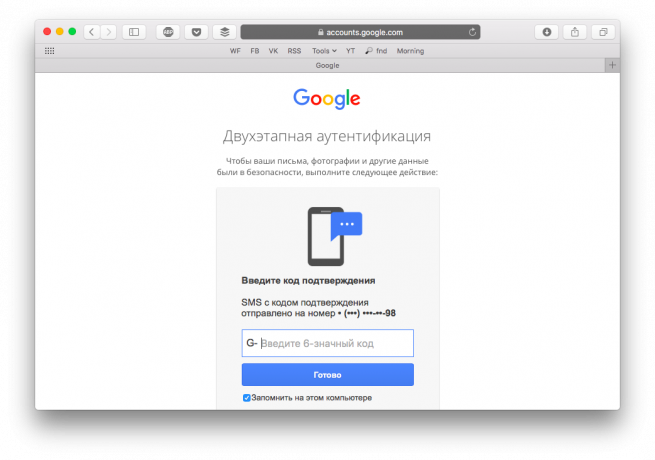

L'authentification à deux facteurs

Sons pas clair, mais en réalité, tout est simple: il est une double protection, la première ligne dont - la combinaison habituelle de nom d'utilisateur et mot de passe, qui est ce qui est stocké sur le serveur, et le second - quelque chose qui a accès à seulement spécifique utilisateur. Nous avons parlé cinq façons l'authentification à deux facteurs, y compris les mots de passe de SMS, authentificateurs d'application et les jetons matériels.

Un exemple simple: vous entrez le login et le mot de passe de services bancaires en ligne après que le téléphone est un code SMS spécial. Ceci est l'authentification à deux facteurs.

est pris en charge par Google authentification à deux facteurs, pomme, Microsoft, Facebook, «VKontakte » Dropbox, télégramme et d'autres. Ceci est une mesure nécessaire pour protéger les données, alors assurez-vous d'inclure une protection en deux étapes dans tous les comptes. Si une sorte de service ne le supporte pas, c'est une raison sérieuse pour cesser de l'utiliser.

Pour ce qui est approprié: Comptes de messagerie électronique dans les réseaux sociaux et messageries instantanées, les comptes de jeux pour le compte du téléphone intelligent, banque Internet.

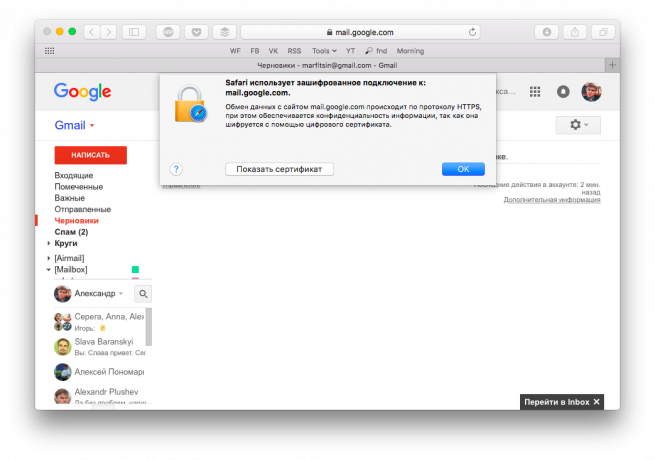

connexion sécurisée

En 2008, nous avons écrit que les services postaux devraient être utilisés qu'avec une connexion sécurisée. Après 8 ans, ce conseil n'est devenu plus urgent. L'avantage de la majorité des réseaux sociaux pour apprendre à travailler avec le protocole HTTPS, il a également déplacé des services bancaires et de paiement en ligne.

Faire des achats et d'autres actions potentiellement dangereuses, regardez l'icône à gauche de la barre d'adresse. Assurez-vous que vous travaillez avec un site via une connexion cryptée.

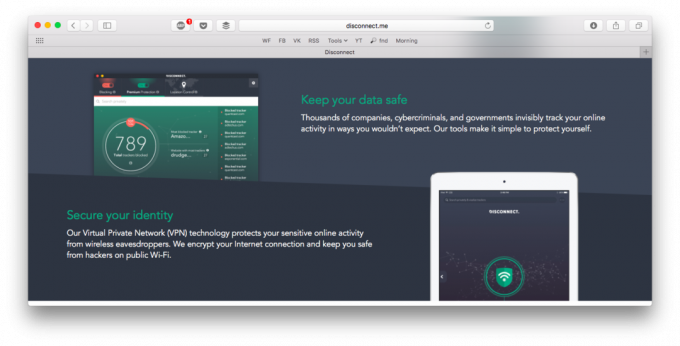

Si vous ne pouvez pas travailler avec une connexion sécurisée, vous pouvez utiliser des services spéciaux, tels que Disconnect.me. Il redirige l'utilisateur vers une HTTPS version du site.

Une autre application qui vous redirige automatiquement vers le HTTPS version, - HTTPS Everywhere. Il existe des extensions pour la plupart des navigateurs populaires.

Prix: 0

développeur: promoteur

Prix: Gratuit

Prix: Gratuit

Pour ce qui est approprié: Comptes de messagerie électronique dans les réseaux sociaux et messageries instantanées, les comptes de jeux pour le compte du téléphone intelligent, banque Internet.

Les gestionnaires de mot de passe

« Venez avec un mot de passe complexe » - ce qui est le conseil dans chaque article pour la protection des données personnelles. Mais il est peu probable que vous arriverez avec un mot de passe plus complexe qu'un mot de passe généré par les services spéciaux, et même venir, où vous stockerez: dans la tête sur un morceau de papier?

Vous pouvez également modifier votre mot de passe souvent, vous pourriez dire. Mais il y a quelques semaines, les experts du gouvernement britannique Communications Headquarters expliqué pourquoi changement fréquent du mot de passe mal que la sécurité des données.

Il y a des gestionnaires de mots de passe spéciaux qui prennent le mal de tête lui-même. Ils génèrent des mots de passe complexes, les stocker dans un coffre-fort sécurisé et vous n'avez pas besoin de se rappeler le mot de passe à un site particulier - l'application se substitue dans son champ désiré. Les services les plus populaires: 1Password, LastPass, Enpass.

Pour ce qui est approprié: Comptes de messagerie électronique dans les réseaux sociaux et messageries instantanées, les comptes de jeux pour le compte du téléphone intelligent, banque Internet.

De surveiller l'accès à vos données

les utilisateurs iOS, et plus récemment, androïdePeut gérer des applications qui accèdent diverses données. Prenez le temps et passer la vérification: vérifier quelles informations a accès aux applications installées et des jeux. Si l'une des demandes d'accès sont suspectes - éteindre.

Pour ce qui est approprié: applications mobiles.

Utiliser un VPN, en collaboration avec Wi-Fi points publics

Travailler dans les cafés et autres lieux publics avec une connexion Wi-Fi, un service d'utilisation VPN. Il va rediriger le trafic vers leur propre serveur, et vous abandonner déjà « nettoyé », qui ne peut pas garder une trace des criminels. Rappelez-vous que l'accès par mot de passe ne garantit pas la sécurité.

Nous avons parlé meilleurs VPN-services gratuits pour le navigateur Google Chrome. VPN récemment, la société a construit dans son navigateur Opera. Ne manquez pas et un guide détaillé le plus VPN-services populairesCe qui était celui-là Cnil Guy.

Pour ce qui est approprié: Wi-Fi ouvert point.

conclusion

Comme vous pouvez le voir, vos données personnelles à risque chaque jour. Résumez brièvement nos recommandations pour la protection des renseignements personnels sur le web.

- Activer l'authentification à deux facteurs sur tous les sites et services.

- Travailler avec une connexion sécurisée, ou utiliser le programme pour chiffrer le trafic.

- Utilisez un gestionnaire de mot de passe. Ne changez pas votre mot de passe souvent.

- Regardez comme l'application mobile utilise les données personnelles.

- Utiliser un VPN, un circuit ouvert Wi-Fi points.