13 façons de protéger votre compte contre le piratage

De La Technologie / / December 19, 2019

1. Supprimer les comptes inutilisés

Pour vous inscrire à une ressource que vous ne l'utilisez pas, ne frappez pas les profils actifs, retirez toujours les anciens comptes. Les profils moins actifs, mieux (si seulement parce qu'ils ne doivent pas garder une douzaine de connexions, mots de passe dans votre tête).

De même pour les applications dans lesquelles vous guidera à travers un réseau social. Beaucoup plus facile de cliquer sur « Afficher Facebook», que de passer par l'ensemble du processus d'inscription, non? Faites attention à qui et dans quelles conditions permettent d'accéder aux données de leurs profils. Et si vous n'utilisez pas le service, supprimez le profil puis vérifiez que sont restés sur le site ou application à accéder à vos données personnelles. L'accès à Facebook, vous pouvez vérifier iciPour Google compte - ici.

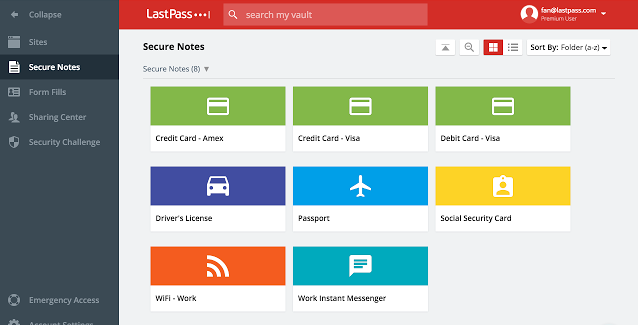

2. Configurez le gestionnaire de mot de passe

Des programmes comme LastPass ne se souviendra que votre nom d'utilisateur et mot de passe, mais généreront un nouveau - ultrazaschischonnye. Et encore interdire l'utilisation du même mot de passe pour toutes les ressources à la fois. Vous ne faites pas ça, non?

3. Utilisez une authentification en deux étapes

L'attaquant, même en prenant possession du nom d'utilisateur et mot de passe, ne peut pas se connecter à votre compte sans confirmation par SMS, si vous configurez l'authentification à deux facteurs. Il a presque tous les produits Microsoft, Apple et Google. Le seul inconvénient: même si vous n'êtes pas un attaquant, devra encore entrer un code à chaque fois que le téléphone, à déconnexions dans un de leurs propres comptes.

4. mot de passe de changement de sécurité

Comment est-il facile un outsider de changer le mot de passe sur votre compte? Par exemple, pour réinitialiser le mot de passe pour le compte Apple ID, vous devez passer l'authentification à deux facteurs ou répondre aux questions de test. Pour récupérer votre mot de passe Gmail aura besoin d'un numéro de téléphone mobile ou un e-mail. Mais tous ces paramètres doivent être prédéfinis: entrez un mail pour couverture ou un seul vous connaissez la réponse à une question de sécurité. Il est maintenant temps.

Si des questionnaires ou des commentaires que vous avez demandé: « Qui était votre premier chien? » - le silence comme partisan! De cette façon simple, les ennemis connaître les mots de codes pour les questions de sécurité communes.

5. Vérifiez le profil d'activité

De nombreux services Mémorisez votre activité, et dans ce cas, il est une bonne chose. Donc, vous imitez pas utiliser si quelqu'un d'autre dans votre compte. Certains services tels que Gmail pour envoyer une notification à votre smartphone et le bureau de poste, s'ils voient que dans le compte inclus dans la région ou le pays de l'utilisateur hors du commun. Vous pouvez vérifier le profil d'activité Google ou Facebook.

6. Mise à jour fréquemment le programme

logiciels non pertinents - la source des problèmes et une autre échappatoire pour les pirates. Pour compliquer la vie criminelle, essayez de mettre à jour le logiciel dès qu'une notification arrive. De nombreux services ont apporté ce processus à l'automatisme, parce que vous n'avez pas besoin de creuser dans le bouton Paramètres dans la recherche de « Trouver des mises à jour disponibles ». Il suffit de cliquer sur le bouton approprié lorsque vous recevez une notification.

7. Changez vos mots de passe régulièrement

changement mots de passe une fois par an - une pratique normale. Et ne soyez pas paresseux pour inventer des combinaisons pozakovyristee. Une modification des mots de passe - vieux une mauvaise idée.

8. Utilisez un courriel distinct aux personnes inscrites

Obtenez un compte de messagerie distinct pour se connecter à toutes sortes de ressources, y compris sotsialok. Et personne d'autre ne nous a pas laissé. Que ce soit votre boîte secrète. Un second e-mail, vous pouvez facilement pointer vers un contact de travail ou sur des cartes de visite.

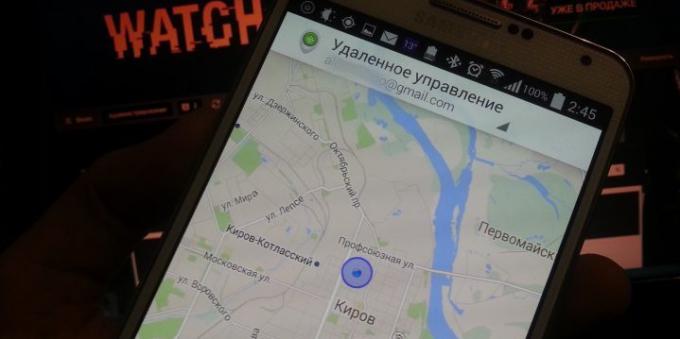

9. Configurer la gestion à distance des smartphones

Réglages pour iOS- et Android dispositifs permettent de bloquer l'accès ou supprimer les données de votre téléphone à distance. Une caractéristique utile si vous êtes en permanence téléphone intelligent perdu ou il a été volé.

10. utiliser un VPN

VPN - une technologie utile qui permet de cacher l'emplacement actuel de l'utilisateur, pour protéger les données transmises ou reçues par eux, et donne accès aux sites nationaux fermés et services. Toujours à portée de main.

11. Les mots de passe sur votre PC et Smartphone

Comme l'authentification en deux étapes, cette méthode ajoute l'action supplémentaire. Mais, voyez-vous, vous entrez le mot de passe pour le compte Microsoft pendant trois secondes, et les attaquants doivent bricoler beaucoup plus longtemps. Si votre smartphone ou votre ordinateur portable dispose d'une authentification par empreinte digitale, l'utiliser comme une alternative à un convertisseur numérique pin-codes.

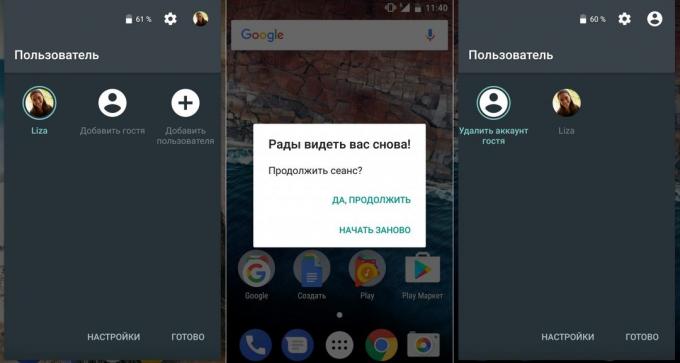

12. Ne pas partager avec d'autres comptes utilisateurs

Si quelqu'un vous demande un smartphone ou un ordinateur portable « pour un moment », même en utilisant un compte invité. Connectez-vous en tant que client, vous pouvez sous Windows et MacOS, pas si longtemps, Google et Apple introduit le mode invité et les téléphones intelligents. La commutation entre l'invité et les profils principaux ne prendra pas longtemps.

13. Veiller à ce que le partage que dans les réseaux sociaux

Que la date de naissance, adresse et numéro de téléphone mobile sera visible à des amis ou à vous seul. Ne pas partager dans le domaine social qui peut être utilisé contre vous. Et encore ne font pas le mot de passe le nom de votre équipe de football préférée, si le tuyau est à elle chaque seconde son poste.

Et que savez-vous de la sécurité des comptes sur Internet et qui sont appliquées dans la pratique? Quote-part dans les commentaires!