FAQ: Quelle est la vulnérabilité heartbleed et comment vous en protéger

De La Technologie / / December 19, 2019

Une vulnérabilité récemment découverte dans le protocole OpenSSL, baptisé heartbleed, et même votre propre logo, porte une menace potentielle pour le mot de passe de l'utilisateur sur une variété de sites. Nous avons décidé d'attendre le battage médiatique autour de lui et en parler, pour ainsi dire, dans le résidu sec.

Cela nous aidera à une édition populaire de CNET, qui réunis une liste de questions fréquemment posées à ce sujet. Nous espérons que les informations ci-dessous vous aidera à en apprendre davantage sur heartbleed et de vous protéger. tout, rappelez-vous d'abord à ce jour avec le problème heartbleed n'a pas été complètement résolu.

Qu'est-ce que heartbleed?

Heartbleed - vulnérabilité de sécurité dans la bibliothèque logicielle OpenSSL (mise en œuvre ouverte du protocole de chiffrement SSL / TLS) qui permet aux pirates pour accéder au contenu des serveurs de mémoire, qui, à ce point pourrait contenir des données privées des différents utilisateurs Les services Web. Selon le cabinet d'études Netcraft, cette vulnérabilité peut être exposée à environ 500000 sites.

Cela signifie que sur ces sites potentiellement à risque sont données personnelles de ces utilisateurs, comme les noms d'utilisateur, mots de passe, les données de carte de crédit, etc.

La vulnérabilité permet également des attaquants aux touches numériques, qui sont utilisés, par exemple, pour la correspondance de chiffrement et des documents internes dans diverses entreprises.

Qu'est-ce que OpenSSL?

Commençons par le protocole SSL, qui signifie Secure Sockets Layer (Secure Sockets Layer). Il est également connu sous son nouveau nom de TLS (Transport Layer Security). Aujourd'hui, il est l'une des méthodes les plus courantes de chiffrement des données dans le réseau qui vous protège contre possible « espionnage au profit » de la part. (Https au début du lien indique que la communication entre votre navigateur et ouvrez-le dans le site utilise SSL, sinon vous verrez dans le navigateur juste http).

OpenSSL - implémentation SSL de logiciels open source. Les vulnérabilités ont été soumis à la version du protocole 1.0.1 à 1.0.1f. OpenSSL est également utilisé dans le système d'exploitation Linux, il fait partie des deux serveur Web le plus populaire Apache et Nginx, qui « tourne » une grande partie de l'Internet. En bref, la portée de OpenSSL est énorme.

Qui a trouvé un bug?

Ce mérite appartient aux employés de la société Codenomicon, traitant de la sécurité informatique et du personnel Google chercheur du Nil Meta (Neel Mehta), qui a découvert les vulnérabilités indépendamment les uns des autres, littéralement un jour.

Meta a fait don de récompense de 15 mille. dollars. pour détecter un bug sur la campagne pour le développement d'outils de cryptage pour les journalistes travaillant avec des sources d'information, qui prend une presse libre Fondation (liberté de la Presse de la Fondation). Meta continue de refuser toute entrevue, mais son employeur, Google, a donné le commentaire suivant: « La sécurité de nos utilisateurs est notre priorité. Nous recherchons constamment des vulnérabilités et encourageons tous à les signaler le plus rapidement possible afin que nous puissions les corriger avant qu'ils ne deviennent connus pour les attaquants ».

Pourquoi heartbleed?

Le nom a été inventé par heartbleed Ossie Gerraloy (Ossi Herrala), l'administrateur système Codenomicon. Il est plus harmonieux que le nom technique CVE-2014-0160, cette vulnérabilité par numéro contenant sa ligne de code.

Heartbleed (littéralement - « saignements cœurs ») - un jeu de mots contenant une référence à l'expansion de OpenSSL a appelé « le battement de coeur » (palpitations). Protocole maintenu l'ouverture de connexion, même si entre les participants n'échangent pas de données. Gerrala a considéré que heartbleed décrit parfaitement l'essence de la vulnérabilité qui a permis la fuite de données sensibles de la mémoire.

Le nom semble être tout à fait avec succès pour le bug, et c'est pas un hasard. équipe Codenomicon délibérément utilisé euphonique (presse) le nom, ce qui contribuerait à la fois autant que possible le plus tôt possible pour informer les gens sur la vulnérabilité trouvée. Donner le nom du bogue, Codenomicon acheté bientôt un domaine Heartbleed.com, qui a lancé le site sous une forme accessible parler de heartbleed.

Pourquoi certains sites non touchés par heartbleed?

Malgré la popularité de OpenSSL, il y a autre implémentation SSL / TLS. De plus, certains sites utilisent une version antérieure de l'OpenSSL, qui ce bug est absent. Et certains ne comprennent pas une fonction de rythme cardiaque, ce qui est une source de vulnérabilité.

En partie pour réduire les dommages potentiels qui font usage de PFS (parfait secret avant - secret parfaitement droit), Propriété du protocole SSL, qui assure que si un attaquant de récupérer de la mémoire serveur une clé de sécurité, il ne sera pas capable de décoder tout le trafic et l'accès au reste de clés. De nombreux (mais pas toutes) les entreprises utilisent déjà PFS - par exemple, Google et Facebook.

Comment fonctionne heartbleed?

L'attaquant des vulnérabilités pour accéder au serveur 64 kilo-octets de mémoire et d'effectuer encore et encore l'attaque jusqu'à ce que la perte de données complète. Cela signifie que non seulement sujettes aux noms d'utilisateurs et mots de passe, des fuites mais les données du cookie que les serveurs Web et les sites utilisent pour suivre l'activité des utilisateurs et l'autorisation Simplify. L'organisation Electronic Frontier Foundation affirme que les attaques périodiques peuvent donner accès à la fois des informations plus graves, telles que les clés de chiffrement du site privé utilisées pour le chiffrement le trafic. En utilisant cette clé, un attaquant pourrait usurper le site d'origine et de voler les plus différents types de données personnelles telles que les numéros de carte de crédit ou de la correspondance privée.

Dois-je changer mon mot de passe?

Pour une variété de sites répondre « oui ». MAIS - il est préférable d'attendre que le message du site d'administration, que cette vulnérabilité a été éliminée. Bien entendu, votre première réaction - Modifier les mots de passe immédiatement, mais si la vulnérabilité à certains des sites ne sont pas nettoyées, le changement mot de passe inutile - à un moment où la vulnérabilité est largement connue, que vous augmentez les chances que d'un attaquant de connaître votre nouvelle mot de passe.

Comment puis-je savoir quels sites contiennent des vulnérabilités et est-il fixé?

Il existe plusieurs ressources qui vérifient l'Internet pour la vulnérabilité et a signalé son présence / absence. nous vous recommandons ressource Société LastPass, un développeur de logiciels de gestion de mot de passe. Bien qu'il donne une réponse assez claire à la question de savoir s'il est vulnérable ou ce site, pensez aux résultats de la vérification avec prudence. Si la vulnérabilité du site avec précision trouvé - essayez de ne pas le visiter.

Liste des sites les plus populaires exposés vulnérabilités, vous pouvez aussi explorer la lien.

La chose la plus importante avant de changer le mot de passe - pour obtenir une confirmation officielle du site d'administration, qui a été découvert heartbleed, qu'elle avait déjà été éliminé.

Beaucoup d'entreprises ont déjà publié les entrées pertinentes sur leurs blogs. S'il n'y a pas - ne pas hésiter à soumettre la question à l'appui.

Qui est responsable de l'apparition de la vulnérabilité?

Selon le journal The Guardian, le nom est écrit le code de "buggy" programmeur - Zeggelman Robin (Robin Seggelmann). Il a travaillé sur le projet OpenSSL dans le processus d'obtention d'un diplôme de doctorat de 2008 à 2012. situation dramatique ajoute au fait que le code a été envoyé au dépôt 31 Décembre 2011 à 23h59, bien que le Zeggelman Il fait valoir qu'il n'a pas d'importance, « Je suis responsable de l'erreur, comme je l'ai écrit le code et fait tout le nécessaire chèques. "

En même temps, étant donné que OpenSSL - un projet open source, il est difficile de blâmer l'erreur de quelqu'un un. Code du projet est complexe et contient un grand nombre de fonctions complexes, et plus particulièrement Heartbeat - pas le plus important d'entre eux.

Est-il vrai que damner Département d'Etat Le gouvernement américain utilisé pour espionner heartbleed deux ans avant la publicité?

On ne sait pas. agence Bloomberg connu de nouvelles a rapporté que c'est le cas, mais il va tout le NSA nie. Peu importe, le fait demeure - heartbleed est toujours une menace.

Dois-je me soucier de mon compte bancaire?

La plupart des banques n'utilisent pas OpenSSL, préférant la solution de cryptage propriétaire. Mais si vous êtes en proie à des doutes - il suffit de contacter votre banque et leur poser la question pertinente. Dans tous les cas, il est préférable de suivre l'évolution de la situation, et les rapports officiels des banques. Et ne pas oublier de garder un œil sur les transactions dans votre compte - dans le cas des transactions inconnues pour vous, prendre les mesures appropriées.

Comment puis-je savoir si vous voulez utiliser les pirates déjà heartbleed pour voler mes données personnelles?

Malheureusement, pas - utiliser cette vulnérabilité ne laisse aucune trace du serveur enregistre l'activité d'intrus.

Que ce soit pour utiliser le programme pour stocker vos mots de passe, et quoi?

D'une part, heartbleed pose à nouveau la question sur la valeur d'un mot de passe. En conséquence, des mots de passe de changement de masse, vous pouvez vous demander comment vous pouvez même améliorer votre sécurité. Bien sûr, les gestionnaires de mot de passe sont assistants confiance dans ce cas - ils peuvent automatiquement générer et stocker des mots de passe pour chaque site individuellement, mais vous devez vous rappeler qu'un seul mot de passe maître. gestionnaire de mot de passe LastPass en ligne, par exemple, insiste sur le fait qu'il ne soit pas soumis à la vulnérabilité heartbleed, et les utilisateurs ne peuvent pas changer votre mot de passe maître. En plus de LastPass, nous vous recommandons de prêter attention à de telles solutions éprouvées comme RoboForm, Dashlane et 1Password.

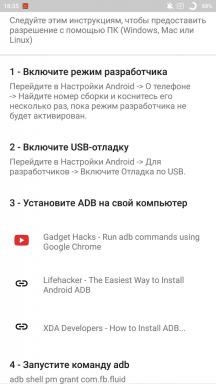

De plus, nous vous recommandons d'utiliser un (soutien Gmail, Dropbox et Evernote déjà) chaque fois que possible l'authentification en deux étapes - puis quand autorisation, en plus du mot de passe, le service vous demandera un code unique qui vous est donné dans une application mobile spéciale ou envoyé par SMS. Dans ce cas, même si votre mot de passe est volé, un attaquant ne peut pas simplement l'utiliser pour vous connecter.