Guide pour les paranoïaques: comment éviter la surveillance et le vol de données

De La Technologie / / December 19, 2019

Windows vous espionne, l'envoi de télémétrie à Microsoft et Google stocke vos recherches et analyse le contenu des lettres pour remplir votre publicité. Bien sûr, vous pouvez simplement faire attention à ne pas lui. Mais non seulement les grandes sociétés intéressées par votre données. Il peut être de simples et filous extorqueurs. Même vos parents ou vos collègues, l'ouverture de votre ordinateur portable peut voir quelque chose qui est pas destiné aux regards indiscrets.

Pour protéger vos fichiers, mots de passe, la correspondance et d'autres informations confidentielles, vous devez prendre soin de la sécurité. Absolument nécessaire d'effectuer toutes les exigences énoncées ci-dessous. Mais vous pouvez les examiner et décider de ceux-ci peuvent être utiles pour vous.

Crypter les données

Même si votre système est protégé par un mot de passe, l'attaquant peut facilement réinitialiser en démarrant à partir d'un lecteur externe si vous laissez votre ordinateur sans surveillance. Votre mot de passe et ne ont pas besoin - toute distribution en direct Linux peut facilement lire et copier vos données. Par conséquent, il est nécessaire de prendre des mesures pour le cryptage.

Et Windows et Mac OS et Linux ont intégré le chiffrement. Profitez d'entre eux, et vos documents seront inaccessibles aux étrangers, même si votre ordinateur portable tombe dans les mauvaises mains.

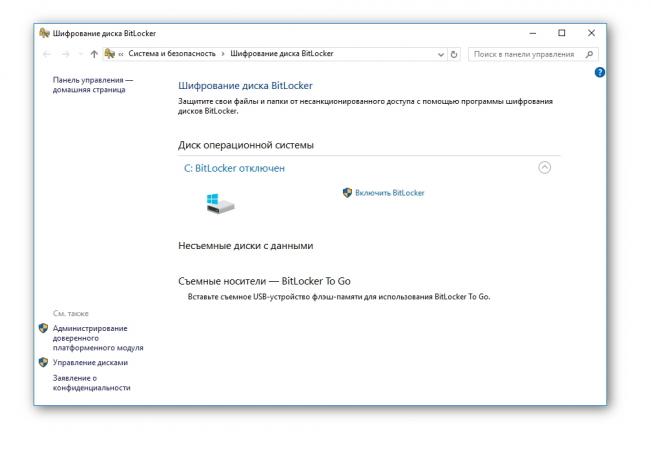

Windows dispose d'un outil de cryptage BitLocker intégré. Ouvrez le « Panneau de configuration », allez au « Système et sécurité » et sélectionnez « Disk Encryption BitLocker».

Dans le cryptage des données macOS peut être effectuée en utilisant FileVault. Allez dans « Préférences Système », trouver la section « Sécurité et de la sécurité » et ouvrez l'onglet FileVault.

La plupart des distributions Linux ont tendance à offrir Chiffrer votre partition à domicile lors de l'installation du système. Lorsque vous formatez une section qui crée un eCryptfs du système de fichiers cryptés. Si vous avez ignoré ce lors de l'installation du système, plus tard, vous pouvez chiffrer les sections souhaitées manuellement à l'aide de la boucle-AES ou dm-crypt. Pour savoir comment faire, consultez instructions.

Plus fonction de chiffrement avancé peut être utilisé outil multi-plateformes open source VeraCrypt. En plus du chiffrement simple, il peut créer des sections frauduleuses avec des informations sans importance qui peuvent détourner l'attention des cambrioleurs données vraiment utiles.

Télécharger VeraCrypt →

Soyez prudent avec le cryptage. Si vous oubliez votre mot de passe, restaurer les données ne fonctionneront pas. De plus, assurez-vous que votre ordinateur est protégé contre les chutes de tension accidentelle. Si pendant le fonctionnement du dispositif de disque crypté fermé soudainement, les données peuvent être perdues. Et ne pas oublier sur les sauvegardes.

Utilisez un gestionnaire de mot de passe

Utilisé comme un mot de passe des phrases significatives et ne pas oublier les - ce n'est pas la meilleure idée. Utilisez un gestionnaire de mot de passe. Généré à chaque fois un nouveau mot de passe aléatoire pour chaque compte que vous avez créé.

Il est préférable d'utiliser un gestionnaire de mot de passe, en gardant sa base au niveau local. Excellent choix - KeePass. Il a open source, a des clients pour toutes les plates-formes populaires et peut protéger vos mots de passe avec un mot de passe et le fichier clé. KeePass utilise un mécanisme de chiffrement fort: même si une copie de votre base de données est volée, il sera tout à fait inutile de l'attaquant.

Télécharger KeePass →

utiliser Tor

Même si vous utilisez toujours le mode de navigation privée dans Chrome ou Firefox, nous vos actions sur le web peut encore garder une trace du fournisseur d'accès Internet, l'administrateur système de votre réseau ou développeur de navigateur. De faire du surf vraiment privé, il est nécessaire d'utiliser le Tor, qui utilise le principe de routage en oignon.

Télécharger Tor →

Si votre fournisseur d'accès bloque le téléchargement Tor, vous pouvez:

- Télécharger de GitHub.

- Recevez un e-mail en envoyant le nom de votre système d'exploitation (Windows, Linux, Mac OS X) Adresse [email protected].

- Passer à travers Twitter, envoyer @get_tor un message avec le texte aide.

Bien sûr, la vitesse du réseau Tor feuilles beaucoup à désirer, mais pas nécessaire de l'utiliser en permanence. Ils ne peuvent être utilisés pour recevoir et transmettre des données vraiment importantes. Dans d'autres cas, utiliser des sites avec la connexion sécurisée inclus par https. La préférence est de donner Firefox avec télémétrie a été désactivé.

Choisissez les moteurs de recherche testés

Vous êtes fatigué, que Google et « Yandex » savent tout ce que vous cherchez sur Internet? aller à Moteurs alternatifs de rechercheUn tel DuckDuckGo. Ce moteur de recherche ne stocke pas d'informations sur vous et assure la confidentialité.

DuckDuckGo →

le stockage sécurisé des données dans le nuage

Pour protéger les informations stockées dans le nuage, il est nécessaire de le chiffrer. Même si le service est compromise, les attaquants ne seront pas en mesure de lire vos données. Cela peut être fait en utilisant un utilitaire pour chiffrement des données, telles que le haut-Windows ou VeraCrypt BitLocker.

Vous pouvez aller de l'avant et de créer votre propre nuage avec leur serveur domestique. Utilisez, par exemple, ownCloud. Avec elle, vous ne pouvez pas stocker uniquement les fichiers dans leur nuage, mais aussi d'augmenter leur serveur de messagerie et le courrier en toute sécurité de synchronisation, calendrier et contacts.

Télécharger ownCloud →

Utilisez un service e-mail anonyme

Les serveurs de Google naviguent le contenu de vos messages électroniques pour afficher la publicité ciblée. D'autres fournisseurs de messagerie font la même chose. Comment y faire face? De toute évidence, ne pas utiliser Google Mail, « Yandex » et leurs semblables.

, Vous pouvez essayer à la place:

- Protonmail. service anonyme e-mail à l'open source. Fournit chiffrement de bout en bout. Cela signifie que seul vous et votre destinataire peut lire la correspondance. Il prend en charge l'authentification à deux facteurs.

protonmail →

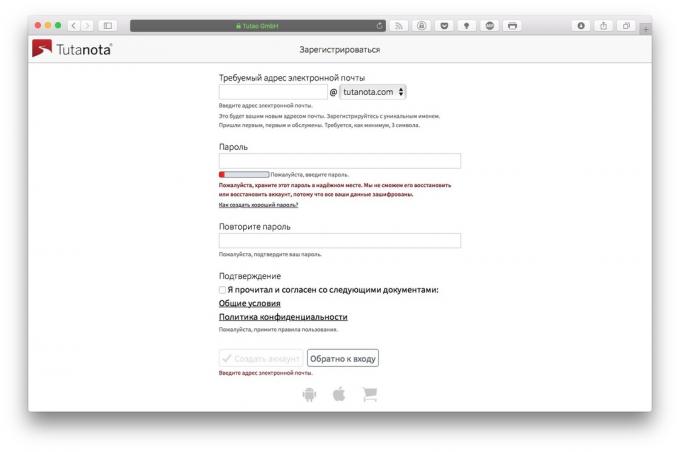

- Tutanota. Un autre service e-mail anonyme. Le code source est ouvert. Tutanota crypte automatiquement tous vos messages et contacts sur votre appareil.

Tutanota →

- Votre propre serveur de messagerie. Sûr et crypté autant que vous voulez. Bien entendu, afin d'augmenter votre serveur, vous avez besoin de connaissances. mais tous informations nécessaires sont disponibles sur Internet.

Aller au messager privé

Skype, télégramme, Viber, WhatsApp et exclusives messagersCertes, pratique, mais un certain nombre de lacunes critiques liées à la vie privée. Quel genre de vie privée peut dire, si votre correspondance est stockée sur un serveur distant?

Afin de préserver la confidentialité de la correspondance, l'utilisation de messagers décentralisés. Ils n'utilisent des serveurs, la connexion des utilisateurs directement aux clients. La plupart des options populaires:

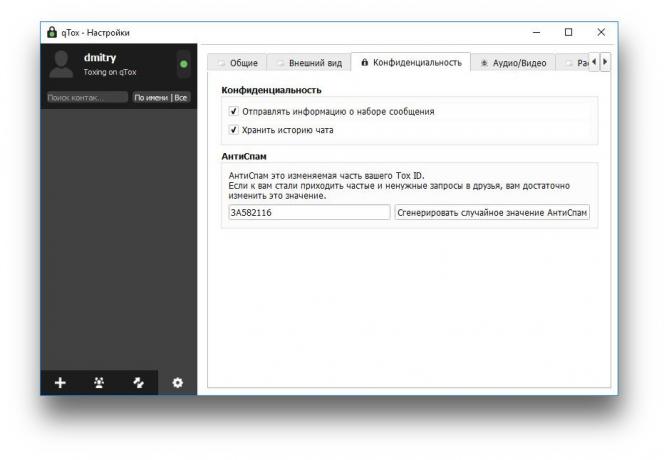

- Tox. Messenger avancée P2P. Tox est complètement décentralisée, en toute sécurité la communication cryptée entre les utilisateurs. Il y a des clients pour Windows, Linux, Mac OS, Android. Prend en charge la voix, la vidéo, la démonstration de l'écran, vous pouvez créer une conférence.

Télécharger Tox →

- Ring. Capable de travailler en tant que SIP-client centralisé, utilisez votre serveur domestique ou d'un acte décentralisé. Il y a des clients pour Windows, Linux, Mac OS, Android.

Télécharger sonnerie →

- Retroshare. Crée une connexion cryptée entre les clients anonymes, offrant la possibilité de correspondre, pour effectuer des appels audio et vidéo, partager des fichiers, et lire les forums et abonnez-vous aux nouvelles canaux. Travaux dans Windows, et Linux. MacOS

Télécharger Retroshare →

- Bitmessage. Un autre messager P2P open source. Protocole Décentralisé, le chiffrement des messages et l'authentification à l'aide des clés générées au hasard, il est très fiable. prend uniquement en charge la conversation texte. Il y a des clients pour Windows, MacOS et Linux.

Télécharger bitmessage →

- Tor Messenger. Anonyme messager multi-plateforme pour les utilisateurs avancés en utilisant Tor. correspondance Crypte. Ne pas utiliser les serveurs, la communication passe directement entre les clients. Prise en charge de Windows, Mac OS et Linux.

Télécharger Tor Messenger →

installer Linux

Envisager de passer à Linux. Vous pouvez autant que nécessaire pour déconnecter la télémétrie sous Windows ou MacOS, mais vous avez aucune garantie que cela ne se rallumera pas avec la prochaine mise à jour. Systèmes d'exploitation avec source fermée cause moins de confiance que Linux.

Oui, il y a certaines applications spécifiques sur Linux. Mais pour l'Internet et le divertissement, il est bien adapté. Si vous ne pouvez toujours pas faire sans les programmes qui ne sont pas sous Linux, comme package Adobe, ou si vous voulez jouer à des jeux qui ne sont disponibles pour Windows, vous pouvez installer le système de Microsoft à double avec Linux ou dans un environnement virtuel et de désactiver l'accès à ce Internet. Vos données ne seront pas corrompu par des virus ou de vol, si le les stocker sur une partition chiffrée avec Linux.

Populaire Ubuntu est pas le meilleur choix parce que Canonical a récemment coopéré avec Microsoft, dans Ubuntu soupçonnait même pas l'existence de la télémétrie. Pour les utilisateurs soucieux de la vie privée, vous devez utiliser la communauté des distributions prises en charge: simple et stable Debian ou difficile à installer, mais Arc flexible.

Oubliez les téléphones cellulaires

Si vous êtes vraiment paranoïaque, vous ne l'avez pas utilisé téléphone mobile. Au lieu de cela, vous pouvez acheter un modem USB, branchez-le sur le netbook et les appels via VoIP avec-cryptage AES.

Si vous ne voulez pas aller si loin, mais toujours inquiet au sujet de la vie privée de leur téléphone appels, vous pouvez acheter un smartphone sur Android et installer le firmware tiers open source sur elle, par exemple LineageOS (Ancien CyanogenMod). Ne pas utiliser le téléphone sur les services Google. Ne pas installer le Google Play, utilisez les dépôts tiers telles que l'ouverture F-Droid. Et l'installer sur votre téléphone Adblock.

intimité absolue est impossible en principe. Mais les techniques énumérées peuvent vous protéger contre les escroqueries de vol d'identité, de collègues de curiosité assis avec vous à la même table, l'attention des spécialistes du marketing et ennuyeux Google Microsoft.