Les communications non sécurisées: 9 façons d'écouter votre téléphone

Vie De La Technologie / / December 19, 2019

JET-nous

JET carte Sim fournir un dans le monde entier de communication sûre et illimitée.

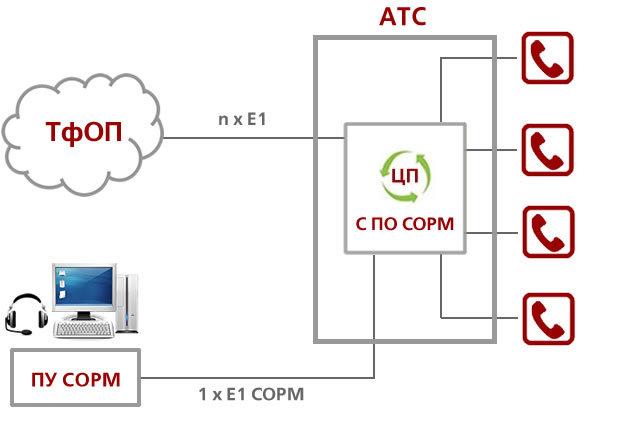

1. SORM - écoutes téléphoniques officielles

La façon la plus évidente - la mise sur écoute officielle par le gouvernement.

Dans de nombreux pays, les compagnies de téléphone sont tenus de fournir l'accès aux lignes d'interception de voies téléphoniques aux autorités compétentes. Par exemple, en Russie, dans la pratique, cela se fait sur le plan technique par le biais SORM - système matériel pour assurer les fonctions des opérations de recherche.

Chaque opérateur doit être installé sur votre module intégré PBX SORM.

Si l'opérateur n'a pas fixé à l'équipement PBX pour l'écoute électronique des téléphones de tous les utilisateurs de sa licence en Russie il sera annulé. Des programmes analogues dans les écoutes téléphoniques au total Kazakhstan, l'Ukraine, les États-Unis, le Royaume-Uni (Interception Programme de modernisation, Tempora) Et d'autres pays.

La corruption des fonctionnaires et des employés des services de sécurité est bien connue. Si elles ont accès au système en mode « dieu », que pour un supplément, vous pouvez également l'obtenir. Comme dans tous les systèmes de l'État, dans le SORM russe - un grand désordre et typique insouciance russe. La plupart des techniciens a fait un très

faible qualificationCela vous permet de vous connecter illégalement au système à leur insu des services spéciaux.Les opérateurs de télécommunications ont aucun contrôle sur quand et qui écoute des abonnés sur les lignes SORM. L'opérateur ne vérifie pas s'il y a une sanction spécifique à l'utilisateur du tribunal d'écoute électronique.

« Prend une certaine procédure pénale sur l'enquête d'un groupe criminel organisé, qui énumère les 10 chambres. Vous devez écouter quelqu'un qui n'a aucun rapport avec cette enquête. Vous venez de terminer de ce numéro et dire que vous avez des informations à jour sur ce qui est le numéro un des dirigeants du groupe criminel », - disent-ils les gens du savoir avec le site « Agentura.ru ».

Ainsi, par SORM vous pouvez écouter tout le monde sur un « juridique ». Voici une connexion protégée.

2. Par l'opérateur l'écoute électronique

Les opérateurs cellulaires en général sans aucun problèmes pour afficher la liste des appels et des mouvements de l'histoire un téléphone mobile qui est enregistré pour différentes stations de base dans sa physique emplacement. Pour obtenir un enregistrement d'appels, comme le service secret, l'opérateur doit se connecter au système SORM.

sur nouvelles lois de la Russie Les opérateurs sont tenus de garder une trace de tous les membres de conversations de six mois à trois ans (le terme exact est maintenant d'accord). La loi prend effet en 2018.

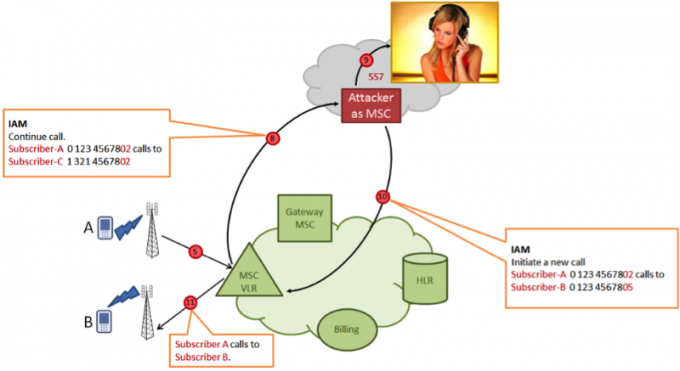

3. Connexion au réseau de signalisation SS7

Connaissant le nombre des victimes peuvent écouter le téléphone, connecté à un réseau via l'opérateur de réseau le protocole SS7 vulnérabilité (Système de signalisation № 7).

Les experts en sécurité décrivent cette technique de manière à un tel.

Les attaquant sur superpose le réseau SS7 dans lequel les canaux envoie un message Envoyer en tête de routage Infos Pour SM (SRI4SM), pointant vers un abonné paramètre de numéro de téléphone attaqué A. En réponse à l'attaquant du réseau domestique de l'abonné A envoie des informations techniques: IMSI (Identité internationale d'abonné) et l'adresse du commutateur MSC, qui est actuellement au service abonné.

Ensuite, un attaquant avec un message d'insertion de données d'abonné (DSI) présente la base de données VLR profil d'abonné mis à jour le changement en lui l'adresse du système de facturation pour répondre à leurs propres, systèmes de psevdobillingovoy. Puis, quand la partie attaquée fait un appel sortant, il fait tourner le commutateur au lieu du système de facturation réelle à système attaquant, qui permet à la directive de passer à rediriger l'appel à un tiers, à nouveau contrôlé par attaquant. Sur cet appel de conférence tiers qui se passait de trois abonnés, dont deux sont réels (appelant A et a appelé B), et le troisième attaquant non autorisé embarqués et peuvent écouter et enregistrer conversation.

Conduire cela fonctionne. Les experts disent que le développement du réseau SS7 il n'a pas été construit pour protéger contre de tels mécanismes d'attaques. L'implication est que ce système et ainsi couvert et protégé contre les connexions extérieures, mais dans la pratique, l'attaquant peut trouver un moyen de rejoindre le réseau de signalisation.

Par le réseau SS7, vous pouvez vous connecter partout dans le monde, par exemple dans un pays pauvre d'Afrique - et vous aurez accès passe tous les opérateurs en Russie, aux États-Unis, en Europe et dans d'autres pays. Cette méthode vous permet d'écouter un téléphone dans le monde, même de l'autre côté du globe. Intercept SMS entrant un téléphone aussi effectué élémentaire, ainsi que le transfert de solde par-demande USSD (pour plus de détails, voir discours Puzankova Sergei et Dmitry Kurbatov lors de la conférence pirate PHDays IV).

4. Connexion à câble

Les documents Edward Snowden a appris que les agences de renseignement ne sont pas seulement « officiellement » écouter les communications téléphoniques via des commutateurs mais connectés directement à la fibreEnregistrement entièrement tout le trafic. Cela vous permet d'écouter les opérateurs étrangers, qui ne donnent pas une écoute installer l'équipement officiellement sur leurs échanges.

Ceci est probablement une pratique assez rare pour l'espionnage international. Étant donné que le PBX en Russie et ainsi partout est un équipement d'une valeur d'écoute, il n'y a pas besoin de se connecter à la fibre. Peut-être que méthode telle devrait être appliquée que pour intercepter et capturer le trafic dans les réseaux locaux à des échanges locaux. Par exemple, pour enregistrer l'interphone dans l'entreprise, si elles sont effectuées dans le PBX local ou VoIP.

5. Installation de Spyware Trojan

Au niveau des ménages, la meilleure façon d'écouter la conversation de l'utilisateur sur le téléphone mobile à Skype et d'autres programmes - il suffit d'installer un cheval de Troie sur son smartphone. Cette méthode est disponible pour tout le monde, il ne nécessite pas les pouvoirs des agences de renseignement du gouvernement ou la décision du tribunal.

les organismes d'application de la loi à l'étranger achètent souvent des trojans spéciaux utilisant nobody connus vulnérabilités dans-0 jours Android et iOS pour installer les programmes. Ces chevaux de Troie sont commissionnés organismes d'application de la loi comme le développement des entreprises du groupe Gamma (Trojan finfisher).

les organismes d'application de la loi russe pour mettre les chevaux de Troie pas beaucoup de sens, à moins que vous voulez occasion activer le microphone smartphone et enregistrer, même si l'utilisateur parle sur un mobile téléphone. Dans d'autres cas, avec la mise sur écoute Copes SORM. Par conséquent, les services spéciaux russes ne mettent pas en œuvre activement les chevaux de Troie. Mais il est un outil de pirate préféré pour une utilisation informelle.

Les femmes espionner leurs maris, les hommes d'affaires à étudier les activités des concurrents. En Russie, le logiciel cheval de Troie est couramment utilisé pour l'écoute électronique au nom des clients privés.

Cheval de Troie est installé sur le smartphone de différentes façons: par le biais d'une mise à jour logicielle par bogus un e-mail avec une application faux, par une vulnérabilité dans Android ou dans les logiciels populaires Type iTunes.

De nouvelles vulnérabilités dans les programmes sont littéralement tous les jours, puis lentement près. Par exemple, un cheval de Troie installé par finfisher vulnérabilité dans iTunesQu'Apple n'est pas fermée de 2008 à 2011-ème. A travers ce trou peut être installé sur l'ordinateur de la victime tout logiciel du nom d'Apple.

Peut-être, sur votre smartphone est déjà défini un cheval de Troie. Vous ne semblez pas que la batterie du smartphone un peu déchargée récemment plus rapide que la normale?

6. Mise à jour l'application

Au lieu d'installer un logiciel espion spécial attaquant Troie peut faire plus intelligent: sélectionnez l'application que vous volontairement installer sur votre smartphone, puis lui donner les pleins pouvoirs pour avoir accès aux appels téléphoniques, l'enregistrement des appels et la transmission de données à une distance serveur.

Par exemple, il peut être un jeu populaire, qui est distribué dans les répertoires d'applications mobiles « gauche ». À première vue, le jeu habituel, mais avec la fonction d'interception et l'enregistrement des conversations. Très pratique. L'utilisateur avec vos mains permet au programme d'aller en ligne, où il envoie les fichiers à enregistrer la conversation.

Vous pouvez également la fonctionnalité de l'application malveillante peut être ajouté comme une mise à niveau.

7. station de base contrefaite

station de base ayant contrefait un signal plus fort que le vrai BS. En raison de cela, il intercepte le trafic abonné et vous permet de manipuler les données dans le téléphone. On sait que les stations de base fausses sont largement utilisés par les organismes d'application de la loi à l'étranger.

Aux États-Unis, modèles faux BS appelé Stingray.

Et non seulement les organismes d'application de la loi utilisent de tels dispositifs. Par exemple, les hommes d'affaires en Chine utilisent souvent BS faux pour spamming de masse pour les téléphones mobiles qui sont situés dans un rayon de plusieurs centaines de mètres autour. En général, la production chinoise de « faux cent » mis en service, de sorte que les magasins locaux ne sont pas un problème pour trouver un dispositif similaire, monté juste sur le genou.

8. femtocells piratage

miniature stations mobiles de faible puissance que le trafic d'interception à partir de téléphones mobiles qui sont à portée - Récemment, les femtocells sont utilisés dans certaines entreprises. Une telle femtocell vous permet de téléphoner enregistrer les appels tous les employés de l'entreprise, avant de rediriger les appels vers la station de base les opérateurs de téléphonie mobile.

En conséquence, pour la mise sur écoute du téléphone que vous souhaitez installer une femtocellule ou pirater l'opérateur femtocell d'origine.

9. complexe mobile pour les écoutes téléphoniques à distance

Dans ce cas, une antenne radio installée à proximité de l'abonné (distance de travail de 500 mètres). Antenne directionnelle, reliée à un ordinateur, intercepte des signaux téléphoniques, et après utilisation, il suffit enlevé.

Contrairement à femtocellules de faux ou cheval de Troie est un utilisateur malveillant n'a pas besoin d'inquiétude à ce sujet pour se rendre à l'endroit et régler la femtocellule, puis retirez-le (ou supprimer le cheval de Troie, pas une trace piratage).

Les capacités des PC modernes est suffisante pour enregistrer le signal GSM sur un grand nombre de fréquences, puis casser le chiffrement en utilisant des tables arc-en-(ici Description de la technologie Il est connu de l'homme de Karsten Zéro).

Si vous portez volontairement un bug universel recueillir automatiquement un dossier complet sur lui-même. La seule question est, qui aura besoin de ce dossier. Mais si nécessaire, il peut l'obtenir facilement.