Mettre à jour et vérifier. 6 habitudes qui aideront à protéger votre smartphone sur Internet

Miscellanea / / April 03, 2023

1. Mettre à jour le système, c'est comme aller chez le dentiste. Faites-le tout de suite

Les notifications constantes concernant la sortie d'une nouvelle version du logiciel peuvent être ennuyeuses, mais si vous ne le faites pas à temps, cela ne fera que faire mal. Outre des fonctionnalités et des améliorations supplémentaires, la protection contre les dangers actuels du réseau est ajoutée au dernier micrologiciel d'application. Les ignorer peut rendre le smartphone vulnérable et entraîner par la suite de gros problèmes. Afin de ne rien manquer, vous pouvez confier la tâche de mise à jour de l'appareil lui-même: accédez aux paramètres et autorisez le téléchargement automatique des nouvelles versions lorsqu'il est connecté au réseau.

Si vous n'êtes pas partisan de confier des tâches importantes à la machine, souvenez-vous de la règle principale: vous n'avez qu'à installer les mises à jour envoyées par l'appareil ou l'App Store. Les notifications sur le dernier firmware sous la forme d'un message contextuel dans le navigateur sont les astuces des escrocs. Les fichiers d'installation provenant de forums ou de sites publics peuvent également être dangereux: au moins la version sera instable, au maximum, des logiciels malveillants, des codes et des virus seront cachés à l'intérieur.

2. Télécharger des applications uniquement à partir des magasins officiels

Le classique légué à ce poisson n'est que la première fraîcheur. Nous vous rappelons que la source des candidatures ne peut être qu'officielle. Cela élimine la possibilité de télécharger des logiciels malveillants. Avant d'entrer dans le catalogue de l'App Store, les programmes sont modérés - les programmes dangereux sont immédiatement interdits. Les sources alternatives ne garantissent pas la pureté des fichiers d'installation, il est donc préférable de les contourner.

En dernier recours, lorsque le programme nécessaire n'est pas disponible dans les magasins officiels, mais qu'il est indispensable, recherchez des fichiers apk sur le site Web du fabricant, par exemple une application bancaire sur la page de la banque. Assurez-vous que la page de téléchargement est réelle. Il existe désormais suffisamment de sites en double sur Internet: le téléchargement de fichiers à partir de sites similaires peut être extrêmement dangereux, tant pour un smartphone que pour des données personnelles.

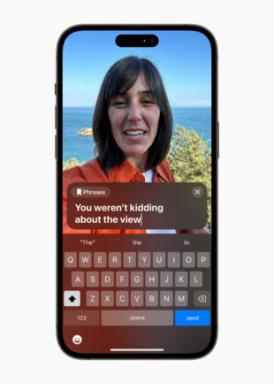

Vous ne pouvez pas avoir peur d'accéder à des sites de phishing et de télécharger en toute sécurité des logiciels de développeurs russes, désormais indisponibles sur les marchés internationaux, via RuStore. Il s'agit de la boutique d'applications officielle pour Android, développée par VK en collaboration avec de grandes sociétés informatiques avec le soutien du ministère du Développement numérique de la Fédération de Russie. Désormais, plus de 5 600 programmes y sont disponibles et le catalogue est constamment mis à jour. Toutes les applications sont modérées manuellement et vérifiées pour la sécurité par les systèmes de Kaspersky Lab avant d'être téléchargées sur la boutique. Par exemple, RuStore n'autorisera pas les applications qui demandent des autorisations potentiellement dangereuses ou sensibles. La carte d'application contiendra des informations sur les autorisations requises pour son fonctionnement.

Pour commencer à utiliser RuStore, vous devez télécharger le fichier d'installation depuis le site officiel. Dans ce cas, vous pouvez fermer les yeux sur le message de danger: le fichier est sûr et n'endommagera pas l'appareil, et l'avertissement est la réaction du smartphone à l'installation du magasin.

Télécharger Ru Store

3. Vérifiez les liens, même si maman les a envoyés

Une invitation à voter à un concours, à participer à un concours, à voir un job de rêve, un lien malveillant peut se cacher dans ces messages. Peu importe où il a été reçu: dans un messager, un SMS ou un e-mail.

Vous devez être particulièrement prudent avec les liens d'apparence inhabituelle: composés uniquement de chiffres, y compris les commandes redirige en utilisant des caractères spéciaux au lieu de lettres ou obtenus à partir de ressources qui raccourcissent les URL, par exemple peu. Ces derniers sont souvent utilisés par de vraies marques, par exemple, pour des publications sur les réseaux sociaux. Mais dans les messages privés, de telles adresses sont dangereuses: l'utilisateur ne voit pas le nom de la ressource à laquelle on lui propose d'aller, donc tout peut être caché à l'intérieur. Des sites spéciaux pour les vérifier aideront à dissiper les doutes: vous pouvez y restaurer l'apparence d'origine du lien et voir où il mène.

Les hyperliens sont une autre option que les escrocs adorent. Les adresses sont intégrées en texte brut, comme "cliquez ici", "ici" ou "aller sur le site Web".

Si le message provient de contacts inconnus, n'ouvrez pas les fichiers et ne suivez pas les liens. S'il provient d'amis, de collègues ou de parents, assurez-vous d'abord que la personne n'a pas été piratée et qu'il ne s'agit pas de spam. Essayez de poser des questions de clarification, ou mieux, contactez immédiatement le contact d'une autre manière, par exemple, via un autre messager ou par téléphone. Si un escroc écrit au nom d'un ami, une réaction rapide aidera à empêcher les autres contacts de votre ami ou collègue de faire des erreurs.

4. Sachez que le Wi-Fi dans un café ou un parc peut être dangereux

Grâce à de faux Wi-Fi, les escrocs souvent attirer hors données. Ils peuvent extraire les détails de la carte bancaire, les identifiants, les mots de passe et d'autres informations importantes du trafic. Dans le même temps, il peut être difficile, même pour un gadget, d'identifier un faux réseau: les cybercriminels peuvent créer une copie Wi-Fi du même nom à partir de votre café ou centre commercial préféré. Dans ce cas, le smartphone ne remarquera pas la différence.

Pour réduire les risques, n'autorisez pas votre appareil à se connecter automatiquement aux réseaux publics. Même à des connaissances. Essayez également de choisir le Wi-Fi avec autorisation, par exemple via un mot de passe ou un numéro de téléphone portable. Et si possible, n'effectuez pas d'actions importantes via les réseaux publics: n'achetez pas dans les boutiques en ligne et n'allez pas sur les applications bancaires.

5. Assurez-vous qu'aucun sosie maléfique ne se cache sous un site familier

Internet regorge de sites qui reproduisent des pages et des services populaires. Les fraudeurs en créent par exemple pour collecter des données personnelles, notamment des cartes bancaires. Le schéma est simple: pour « transmettre » des informations vous concernant, il vous suffit de remplir n'importe quel formulaire sur une telle page, par exemple, vous inscrire à une newsletter.

Vous pouvez accéder à des sites de phishing de plusieurs manières, notamment en cliquant sur un lien à partir d'une publication sur un réseau social ou en entrant accidentellement un nom familier avec une faute de frappe. Si les criminels ont parfaitement copié la mise en page du portail d'origine, il sera difficile de remarquer la substitution dès le départ. Pour éviter de tels scénarios permettra une étude approfondie de la barre d'adresse.

- Comparez chaque lettre et chaque signe. Souvent, les attaquants changent littéralement un personnage.

- Vérifiez le domaine. Si net apparaît à la fin au lieu du ru habituel, fermez-le.

- Recherchez le "cadenas" sur le côté gauche de la ligne. Il doit être fermé - cela signifie que la connexion est sécurisée, les données sont cryptées et ne peuvent pas être interceptées.

- Utilisez un programme antivirus. La plupart d'entre eux identifient eux-mêmes les sites suspects. Pas besoin d'épeler le nom dans la barre d'adresse.

- Utilisez une adresse postale anonyme. Il peut être laissé lors de l'inscription sur divers siteslorsque vous ne voulez pas spécifier le vrai. Les lettres dessus arriveront dans votre boîte aux lettres, mais l'expéditeur ne reconnaîtra pas le courrier principal.

De plus, il vaut la peine d'évaluer la conception. Des erreurs, des graphismes atypiques, des images de mauvaise qualité sont des signes d'un site de phishing.

6. Ne faites pas trop confiance aux applications

Si, lors de la connexion, l'application demande l'accès aux ressources du smartphone, ne vous précipitez pas pour cliquer sur le bouton "OK". Une bibliothèque de livres audio qui a besoin d'accéder à l'appareil photo ou une lampe de poche qui veut entrer dans les contacts devrait vous alerter. Il y a un risque que c'est ainsi que les escrocs veulent obtenir des données personnelles.

Lisez attentivement les demandes des fenêtres contextuelles et refusez hardiment les programmes dans les demandes étranges et atypiques.

Sélectionnez le service approprié dans le catalogue de l'App Store RuStore aider le système d'évaluations et d'avis certifiés des autres utilisateurs. Ces derniers peuvent être triés par heure, popularité et évaluation - positive ou négative. Avant publication, ils sont vérifiés manuellement pour éviter la triche.

Grâce à l'App Store, vous pouvez non seulement télécharger, mais également mettre à jour, ainsi que gérer les abonnements. Payer le travail des cinémas en ligne, des bibliothèques musicales et d'autres services, ainsi que l'achat des programmes payants de différentes manières: avec une carte bancaire russe, via SBP ou depuis un compte mobile téléphone.

Pour utilisation RuStore vous devez vous connecter de n'importe quelle manière pratique: via VK ID, Sber ID, Yandex ID, Tinkoff ID. Ceux qui n'ont pas de compte actif peuvent créer un identifiant VK en quelques minutes - cela ne nécessite pas de page sur VKontakte.

Voir le catalogue RuStore